Персональные компьютеры Dell 3080-9827 - инструкция пользователя по применению, эксплуатации и установке на русском языке. Мы надеемся, она поможет вам решить возникшие у вас вопросы при эксплуатации техники.

Если остались вопросы, задайте их в комментариях после инструкции.

"Загружаем инструкцию", означает, что нужно подождать пока файл загрузится и можно будет его читать онлайн. Некоторые инструкции очень большие и время их появления зависит от вашей скорости интернета.

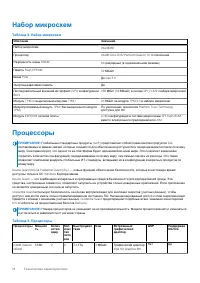

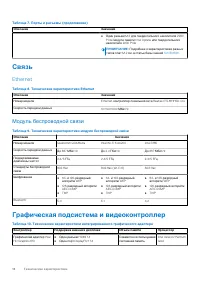

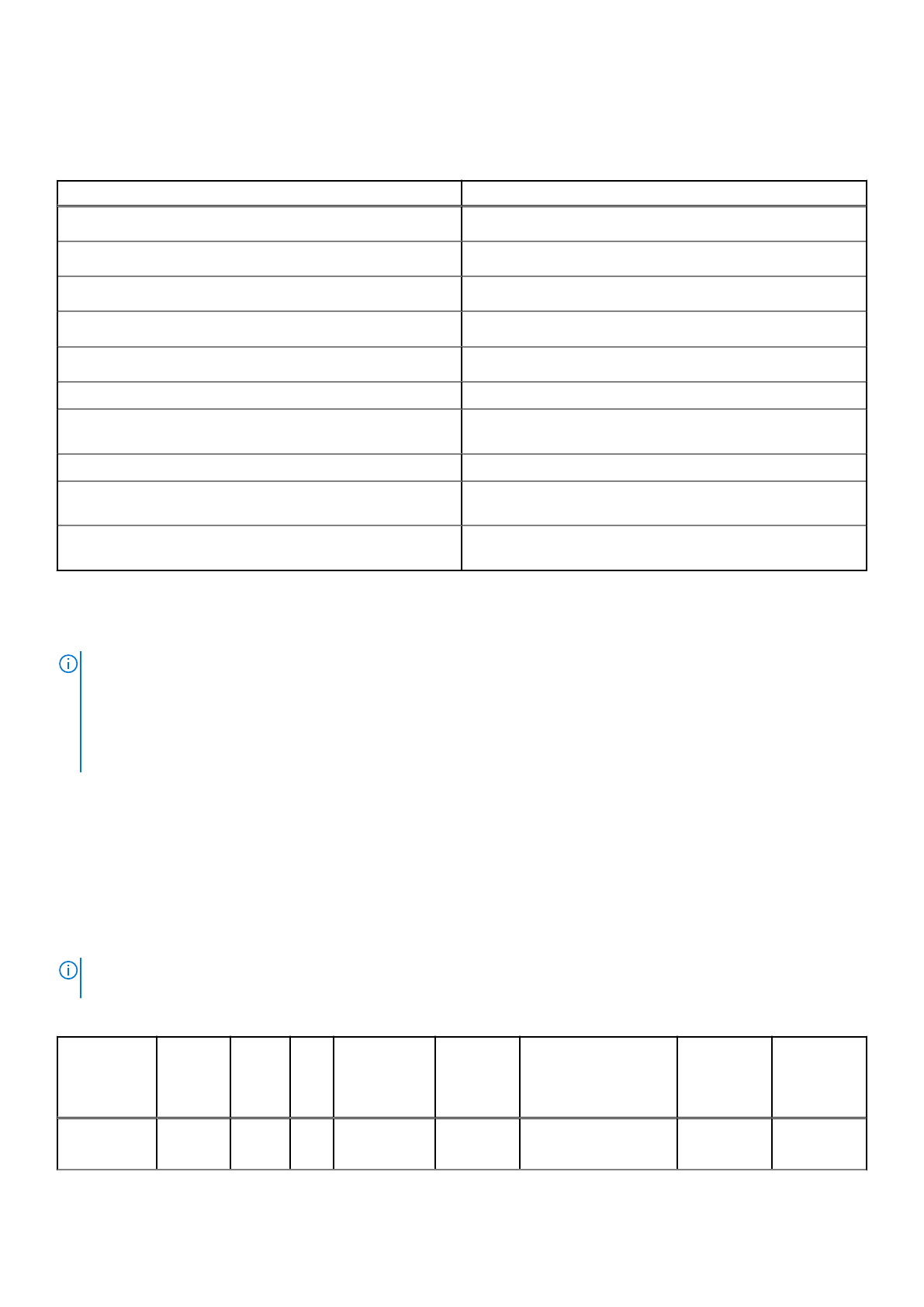

Набор

микросхем

Таблица

3.

Набор

микросхем

Описание

Значения

Набор

микросхем

Intel B460

Процессор

Intel® Core i3/i5/Pentium/Celeron 10-

го

поколения

Разрядность

шины

DRAM

64-

разрядный

(

в

одноканальном

режиме

)

Память

Flash EPROM

32

Мбайт

Шина

PCIe

До

Gen 3.0

Энергонезависимая

память

Да

Последовательный

внешний

интерфейс

(SPI)

конфигурации

BIOS

256

Мбит

(32

Мбайт

)

в

гнезде

SPI_FLASH

набора

микросхем

Модуль

TPM (

с

выделенным

модулем

TPM)

24

Кбайт

на

модуле

TPM 2.0

в

наборе

микросхем

Микропрограммный

модуль

TPM (

без

выделенного

модуля

TPM)

По

умолчанию

технология

Platform Trust Technology

доступна

для

ОС

Модуль

EEPROM

сетевой

платы

LOM-

конфигурация

в

составе

микросхемы

SPI Flash ROM

вместо

электронного

предохранителя

LOM

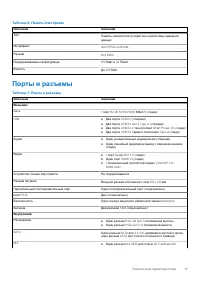

Процессоры

ПРИМЕЧАНИЕ

:

Глобальные

стандартные

продукты

(GSP)

представляют

собой

подмножество

продуктов

Dell,

поставляемых

в

рамках

связей

,

которые

создаются

для

обеспечения

доступности

и

синхронизации

поставок

по

всему

миру

.

Они

гарантируют

,

что

одна

и

та

же

платформа

будет

одинаковой

во

всем

мире

.

Это

позволяет

заказчикам

сократить

количество

конфигураций

,

поддерживаемых

по

всему

миру

,

тем

самым

снизить

их

расходы

.

Это

также

позволяет

компаниям

внедрять

глобальные

ИТ

-

стандарты

,

вкладывая

их

в

конфигурации

конкретных

продуктов

по

всему

миру

.

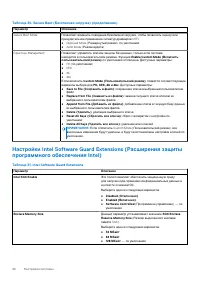

Device Guard (DG)

и

Credential Guard (CG) —

новые

функции

обеспечения

безопасности

,

которые

в

настоящее

время

доступны

только

в

ОС

Windows

Корпоративная

.

Device Guard —

это

комбинация

аппаратных

и

программных

средств

безопасности

для

корпоративной

среды

.

Эти

средства

,

настроенные

совместно

,

позволяют

запускать

на

устройстве

только

доверенные

приложения

.

Если

приложение

не

является

доверенным

,

его

нельзя

запустить

.

Credential Guard

использует

безопасность

на

основе

виртуализации

для

изоляции

секретов

(

учетных

данных

),

чтобы

доступ

к

ним

могло

иметь

только

привилегированное

системное

ПО

.

Несанкционированный

доступ

к

этим

секретам

может

привести

к

атакам

с

хищением

учетных

данных

. Credential Guard

предотвращает

подобные

атаки

,

защищая

хэши

паролей

NTLM

и

билеты

на

предоставление

билетов

Kerberos.

ПРИМЕЧАНИЕ

:

Номера

процессоров

не

указывают

на

их

производительность

.

Модели

процессоров

могут

изменяться

и

отличаться

в

зависимости

от

региона

/

страны

.

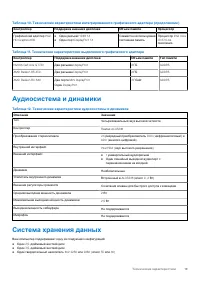

Таблица

4.

Процессоры

Процессоры Мощнос

ть

Колич

ество

ядер

Кол

ичес

тво

пото

ков

Быстродейс

твие

Кэш

Встроенный

графический

адаптер

GSP

Поддержка

DG/CG

Intel® Celeron

G5900

58

Вт

2

2

3,4

ГГц

2

Мбайт

Графический

адаптер

Intel HD Graphics 610

Нет

Да

14

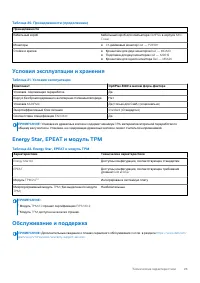

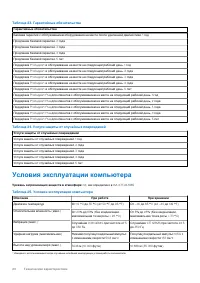

Технические

характеристики

Содержание

- 10 Вид

- 13 Размеры

- 14 Процессоры

- 15 Операционная

- 16 Память

- 17 Порты

- 18 Связь; Модуль; Графическая

- 20 Мощность

- 21 Физические; Дополнительные

- 26 Загрузка

- 27 Меню

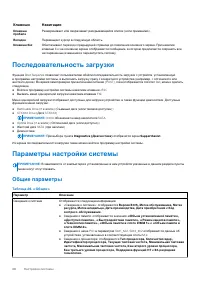

- 28 Последовательность; Параметры

- 29 Сведения

- 30 Безопасность

- 32 Настройки

- 33 Производительность; Управление

- 34 Режим

- 36 Обслуживание; Системные

- 37 Обновление; Обновление

- 39 Системный; Назначение

- 41 Обращение

Характеристики

Остались вопросы?Не нашли свой ответ в руководстве или возникли другие проблемы? Задайте свой вопрос в форме ниже с подробным описанием вашей ситуации, чтобы другие люди и специалисты смогли дать на него ответ. Если вы знаете как решить проблему другого человека, пожалуйста, подскажите ему :)