Маршрутизаторы ZyXEL NebulaFlex NWA1302-AC AC1200 - инструкция пользователя по применению, эксплуатации и установке на русском языке. Мы надеемся, она поможет вам решить возникшие у вас вопросы при эксплуатации техники.

Если остались вопросы, задайте их в комментариях после инструкции.

"Загружаем инструкцию", означает, что нужно подождать пока файл загрузится и можно будет его читать онлайн. Некоторые инструкции очень большие и время их появления зависит от вашей скорости интернета.

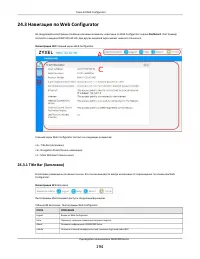

Глава 14 Сертификаты

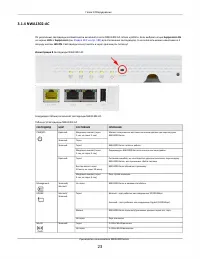

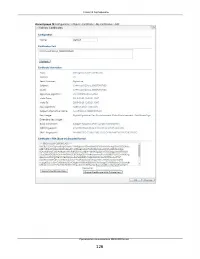

В следующей таблице описаны поля этого экрана.

Таблица

60 Configuration > Object > Certificate > Trusted Certificates > Edit

ПОЛЕ

Name

Certification Path

ОПИСАНИЕ

Идентифицирующее имя сертификата, которое можно изменять. Имя может быть длиной до 31 с имволов и

состоять из символов ;‘~!@#$%^&()_+[]{}’,.=

-..

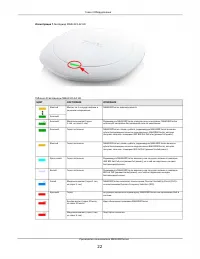

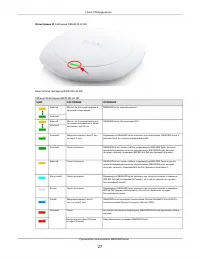

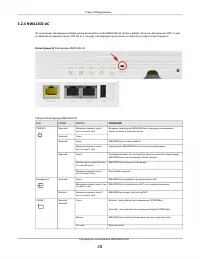

Щелкните кнопку

Refresh

чтобы отобразить в этом нередактируемом поле сертификат end entity и список

сертификатов Удостоверяющего центра, который показывает иерархию УЦ, которые валидировали сертифика т

end entity. Если выдавший сертификат Удостоверяющий центр вы импортировали как trusted certificate, то он

может быть единственным УЦ в этом списке (вместе с собственным сертификатом end entity).

NWA1000 Series

не

доверяет сертификату

end entity

и отображает в этом поле надпись

“Not trusted” если какой

-

то сертификат из

path

был отозван или истек его срок действия

.

Щелкните кнопку

Refresh

чтобы отобразить

certification path.

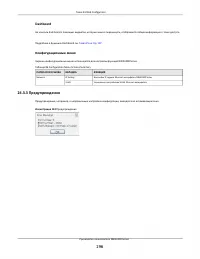

Отметьте это поле чтобы

NWA1000 Series

проверял входящие сертификаты, подписанные этим сертификатом, по

списку

a Certificate Revocation List (CRL)

или каталогу

OCSP server.

Для этого необходимо сконфигурировать все

параметры

OSCP

или

LDAP.

Отметьте это поле если сервер

directory server

использует

OCSP (Online Certificate Status Protocol).

Введите протокол

, IP-

адрес и путь

pathname

сервера

OCSP server.

Может потребоваться, чтобы NWA1000 Series сама прошла аутентификацию для доступа к серверу OCSP server.

Введите имя login (длиной до 31 символов ASCII) из учетной записи сервера (обычно это удостоверяющий центр

).

Введите пароль (длиной до 31 символов ASCII) из учетной записи entity на сервере OCSP server (обычно это

удостоверяющий центр

).

Отметьте

это

поле

если

сервер

directory server

использует

LDAP (Lightweight Directory Access Protocol). LDAP

–

это

протокол поверх

TCP

, который определяет, как клиенты могут получить доступ к каталогу сертификатов и списку

отозванных сертификатов

.

Введите в это поле

IP-

адрес

(

десятичные цифры, разделенные точками

)

сервера

directory server.

Номер порта сервера

LDAP.

Он должен совпадать с портом сервера

directory server.

По умолчанию для номера

сервера LDAP

389.

Может потребоваться, чтобы

NWA1000 Series

сама прошла аутентификацию для доступа к серверу

CRL directory

server.

Введите имя

login (

длиной до 31 символов ASCII

)

из учетной записи

сервера

(

обычно это удостоверяющий

центр

).

Введите пароль

(

длиной до

31

символов

ASCII)

из учетной записи entity на сервере

CRL directory server (

обычно

это удостоверяющий центр

).

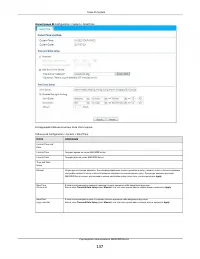

Подробная информация о сертификате (нередактируемое поле)

.

Общая информация о сертификате. CA

-

signed означает, что он подписан Удостоверяющим центром. Self

-signed

означает, что его подписал владелец сертификата, а не Удостоверяющий центр. “X.509” означает, что

сертификат был создан и подписан в соответствии с рекомендацией ITU

-

T X.509 относительно форматов

сертификатов с открытыми ключами public.

Номер версии

X.509.

Идентификационный номер сертификата, присвоенных Удостоверяющим центром

.

Идентификационная информация о владельце сертификата, например, CN (

Common Name

–

имя человека), OU

(Organizational Unit or department -

подразделение), O (Organization or company –

организация или компания) и C

(Country -

страна

).

Идентификационная информация о выдавшем сертификат Удостоверяющем центре (имя,

подразделение

,

организация или компания, страна).

Для самозаверенных сертификатов содержание этого поля совпадает с содержанием поля

Subject

.

Refresh

Enable X.509v3 CRL

Distribution Points

and OCSP checking

OCSP Server

URL

ID

Password

LDAP Server

Address

Port

ID

Password

Certificate

Information

Type

Version

Serial Number

Subject

Issuer

Signature Algorithm

Тип алгоритма, используемый для подписывания сертификатов

.

Некоторые Удостоверяющие центры используют

rsa-pkcs1-sha1 (RSA public-private key encryption algorithm and the SHA1 hash algorithm)

, а другие УЦ используют

rsa-pkcs1-md5 (RSA public-private key encryption algorithm and the MD5 hash algorithm).

Руководство пользователя NWA1000 Series

132

Содержание

- 2 Дополнительная документация

- 3 Условные обозначения; Предупреждения и примечания; Полужирным шрифтом

- 4 Краткое содержание

- 5 Содержание; Часть

- 6 Status; WPS; Глава

- 8 General

- 9 UPnP

- 10 Windows

- 12 Иллюстрация

- 13 Защита

- 14 Светодиоды; ОПИСАНИЕ; Кнопка

- 16 Будьте осторожны когда вы сверлите отверстия в стене –

- 18 Доступ к; OK

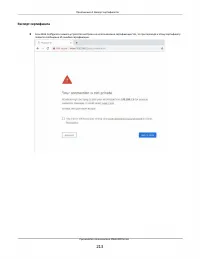

- 19 Apply; Administrator; управления; Go to Advanced Setup

- 20 Сброс настроек; admin

- 22 Next; Визард соединения

- 23 Соединение

- 26 ПОЛЕ; ШАГ

- 28 Экран; Finish

- 31 WLAN; Мост; AP; Настройка; Router

- 32 режим маршрутизатора

- 36 Панель навигации в режиме маршрутизатора

- 38 в режиме точки доступа; Access Point

- 40 Панель навигации в режиме точки доступа

- 42 Universal; режим Универсального повторителя

- 43 Панель навигации режима универсального повторителя

- 45 Client Bridge; режим моста

- 47 Панель навигации режима моста

- 48 Подключение к Интернету через точку доступа; Настройка безопасности беспроводной сети, используя WPS на

- 50 Беспроводной клиент; В ТЕЧЕНИЕ 2 МИНУТ; Конфигурирование; Start

- 51 Подключение к беспроводной сети

- 53 Настройка конфигурации беспроводного клиента; Примечание: В этом примере показаны экраны утилиты; Programs; Connect

- 54 Save

- 55 Использование нескольких SSID на; Настройка параметров безопасности для нескольких SSID; КЛЮЧ

- 58 Пример

- 60 Add

- 61 Техническая информация

- 62 ГЛАВА

- 64 Основные сведения; сети

- 65 tiple BSSs; адресов; БЕЗ

- 68 No Security

- 69 Шифрование; Network > Wireless LAN; Security Mode

- 73 Wireless LAN> WPS Station

- 79 Какие экраны описаны в этой главе; Конфигурирование соединения с Интернетом; Метод инкапсуляции

- 80 адрес WAN; Factory Default; Ethernet encapsulation

- 86 Connection Type

- 99 Основные сведения

- 100 адрес и маска подсети; сервера

- 102 Static DHCP; Client List; Основные сведения; DHCP Server > Client List; Network > DHCP Server

- 104 Экран Client List; на

- 106 провайдером; из WAN пересылался; Экраны, которые описаны в этой главе

- 107 Application; Port Triggering; окальный; ТЕРМИН; Как NAT преобразует адреса

- 108 Экран General NAT

- 109 Экран Application; Default Server

- 113 Техническая; сервисы; Примечание: Многие Интернет

- 114 Компьютер Джейн

- 115 Два важных

- 116 Обзор; DNS; должен быть публичный глобальный IP; Общие; Метасимвол

- 118 Network > Static Route

- 120 Экраны, которые описаны в этой главе

- 121 Основные сведения; Экран General межсетевого экрана

- 124 Экраны, которые описаны в этой главе; Filter

- 127 Management > Remote MGMT

- 128 NAT Traversal

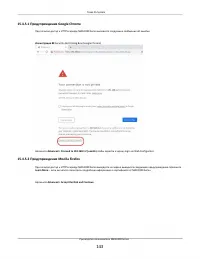

- 129 Пример инсталляции UPnP в Windows 7

- 132 Add to manually

- 133 Пример включения

- 135 .1 Автоматическое обнаружение в сети устройств, поддерживающих

- 137 Примечание: При отключении поддерживающих UPnP

- 138 Доступ

- 139 Properties

- 143 Экраны, которые описаны в этой главе

- 146 Экраны, которые описаны в этой главе

- 149 Что; Алерты и логи; System Errors; КОД

- 150 View Log

- 152 главе; Firmware; Экран Firmware Upload

- 153 Примечание: Нельзя выключать

- 154 резервное

- 155 Return; Restart

- 160 Питание, подключение оборудования и светодиоды; не включается, все светодиоды не горят

- 161 и вход в систему; Я не знаю IP

- 162 Доступ к Интернету; У меня нет доступа к Интернету

- 164 Проблемы беспроводной сети

- 165 Local Area Connection

- 167 ПРИЛОЖЕНИЕ; Поддержка

- 169 Denmark

- 173 адреса и подсеть; Введение в IP

- 177 Пример: четыре подсети; IP

- 179 Конфигурирование IP

- 182 Всплывающие; Примечание: Ниже показаны экраны для Interne; Блокировка всплывающих окон Internet Explorer; Disable Pop-up Blockers; Tools; Tools

- 183 Включение блокировки всплывающих окон с исключениями

- 184 JavaScripts

- 185 Разрешение выполнения Java

- 186 Mozilla Firefox

- 188 Разрешение выполнения кода Java; JavaScript Options

- 193 Windows Vista

- 194 Continue

- 202 Command Prompt

- 207 Проверка настроек; Applications > Utilities > Network Utilities

- 208 Примечание: Нужно войти в систему как администратор root.

- 218 Канал

- 219 Хотя RTS Threshold предназначен для улучшения работы сети, он; Fragmentation Threshold; Fragmentation Threshold

- 221 ТИП БЕЗОПАСНОСТИ; Примечание: На беспроводных клиентах должны; RADIUS

- 222 Типы аутентификации EAP

- 223 LEAP; Dynamic WEP Key Exchange; MD5 нельзя использовать вместе с

- 225 Аутентификация пользователей; Wireless Client WPA Supplicants

- 227 Сводка

- 230 АДРЕС

- 231 Маска подсети; Identity Association

- 232 DHCP Relay Agent

- 234 Dibbler - a DHCPv6 client

- 235 Control Panel > Network and Sharing Center > Local Area Connection

- 236 Close

- 237 Стандартные сервисы; TCP

- 238 ИМЯ

Характеристики

Остались вопросы?Не нашли свой ответ в руководстве или возникли другие проблемы? Задайте свой вопрос в форме ниже с подробным описанием вашей ситуации, чтобы другие люди и специалисты смогли дать на него ответ. Если вы знаете как решить проблему другого человека, пожалуйста, подскажите ему :)